手工克隆Windows隐藏帐户

2023-01-29 13:04:11 发布人:hao333 阅读( 7460)

黑客在入侵目标后,通常会在目标电脑上留下后门,以便长期控制这台电脑。

黑客入侵目标后,通常会在目标电脑上留下后门,从而长期控制电脑。但毕竟后门是黑客的工具,也是杀毒软件的查杀目标之一。可能是杀毒软件升级后后门被删了。但是有一个后门是永远不会被杀毒软件查杀的,那就是隐藏的系统克隆账号。

编辑提示:

克隆账户是最隐蔽的后门。

在Windows中,每个帐户在注册表中都有相应的键值,这会影响帐户的权限。当黑客复制注册表中的键值时,他们可以将具有用户权限的帐户克隆为具有管理员权限的帐户,并隐藏此帐户。隐藏帐户在用户管理或命令提示符下不可见。所以普通电脑管理员很少发现隐藏账号,危害很大。

在命令行模式下添加帐户

点击“开始”“运行”,输入“cmd”运行“命令提示符”,输入以下命令:net user test$ /add并回车,这样就可以在系统中建立一个名为test$的账户。输入:net本地组administrators test$/add并按Enter键,这样test$帐户就可以提升为管理员权限。

添加隐藏帐户。

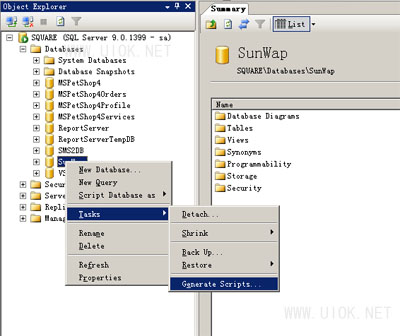

步骤01点击“开始”“运行”,输入“regedt32.exe”,回车弹出“注册表编辑器”。在regedt32.exe,进入HKEY _本地_机器SAMSAM,点击编辑菜单权限,在弹出的SAM的权限编辑窗口中选择管理员账号,在底部的权限设置中勾选完全控制,然后点击确定。

设置注册表操作权限。

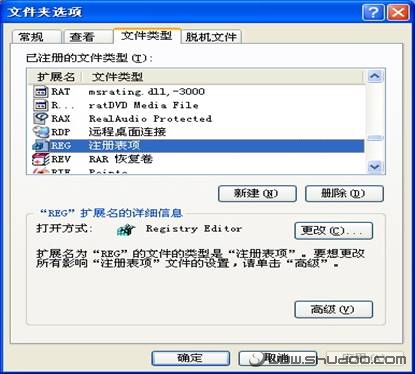

步骤02在“运行”中输入“regedit.exe”运行“注册表编辑器”,导航到“HKEY _本地_ machinesamdomainsaccountusernames用户名”,点击“test$”隐藏账号,右边显示的“类型”项为0x404。上“HKEY _本地_ machinesamdomainsaccountusers”可以找到项目“0000404”,两者对应。隐藏帐户“test$”的所有信息都在项目“00000404”中。同样,我们可以发现“管理员”账户对应的项目是“000001F4”。

步骤03将“test$”的键值导出为test$。reg,并将F键值“0000404”和“000001F4”分别导出为user.reg和admin.reg。用记事本打开admin.reg,复制其中“f”值后的内容,替换user.reg中的“f”值,完成后保存。

黑客入侵目标后,通常会在目标电脑上留下后门,从而长期控制电脑。但毕竟后门是黑客的工具,也是杀毒软件的查杀目标之一。可能是杀毒软件升级后后门被删了。但是有一个后门是永远不会被杀毒软件查杀的,那就是隐藏的系统克隆账号。

编辑提示:

克隆账户是最隐蔽的后门。

在Windows中,每个帐户在注册表中都有相应的键值,这会影响帐户的权限。当黑客复制注册表中的键值时,他们可以将具有用户权限的帐户克隆为具有管理员权限的帐户,并隐藏此帐户。隐藏帐户在用户管理或命令提示符下不可见。所以普通电脑管理员很少发现隐藏账号,危害很大。

在命令行模式下添加帐户

点击“开始”“运行”,输入“cmd”运行“命令提示符”,输入以下命令:net user test$ /add并回车,这样就可以在系统中建立一个名为test$的账户。输入:net本地组administrators test$/add并按Enter键,这样test$帐户就可以提升为管理员权限。

添加隐藏帐户。

步骤01点击“开始”“运行”,输入“regedt32.exe”,回车弹出“注册表编辑器”。在regedt32.exe,进入HKEY _本地_机器SAMSAM,点击编辑菜单权限,在弹出的SAM的权限编辑窗口中选择管理员账号,在底部的权限设置中勾选完全控制,然后点击确定。

设置注册表操作权限。

步骤02在“运行”中输入“regedit.exe”运行“注册表编辑器”,导航到“HKEY _本地_ machinesamdomainsaccountusernames用户名”,点击“test$”隐藏账号,右边显示的“类型”项为0x404。上“HKEY _本地_ machinesamdomainsaccountusers”可以找到项目“0000404”,两者对应。隐藏帐户“test$”的所有信息都在项目“00000404”中。同样,我们可以发现“管理员”账户对应的项目是“000001F4”。

步骤03将“test$”的键值导出为test$。reg,并将F键值“0000404”和“000001F4”分别导出为user.reg和admin.reg。用记事本打开admin.reg,复制其中“f”值后的内容,替换user.reg中的“f”值,完成后保存。

-

上一篇:重阳节吃羊肉的习俗有哪些

猜你喜欢

Guessyoulike