2023-04-13 15:21:50 发布人:hao333 阅读( 3535)

“屏幕共享”在视频会议、手游直播等场景下有着广泛应用。

“屏幕共享”在视频会议、手游直播等场景下有着广泛应用。

作为互联网技术应用场景之一,“屏幕共享”通过网络,将本设备的屏幕信息实时投射分享到另一个台设备,包含屏幕App、弹框显示短信、微信、其他App推送、输入账号密码、解锁的过程、其他实时操作动态等屏幕上显示的所有内容。

有犯罪分子利用“共享屏幕”诈骗

原本是为用户方便分享的功能,却成为诈骗分子的牟利的手段。2021年4月,国家反诈中心发现,有不法分子利用软件“屏幕共享”功能实施诈骗。

在辽宁大连务工的耿女士接到一名自称“大连市公安局民警”的电话,称其涉嫌广州一起诈骗案件,让她跟广州警方对接。耿女士在加上所谓的“广州**”的微信后,这位“**”便给耿女士发了“通缉令”,并要求耿女士配合调查,否则将给予“强制措施”。随后,对方与耿女士视频,称因办案需要,要求耿女士提供“保证金”,并将所有存款都集中到一张银行卡上,再把钱转到“安全账户”。

期间,通过“屏幕共享”,对方掌握了耿女士银行卡的账号和密码。耿女士先后跑到多家银行,取出现金,将钱全部存到了一张银行卡上。正当她打算按照对方指示,进行下一步转账时,被民警及时赶到劝阻。在得知耿女士泄露了银行卡号和密码后,银行工作人员立即帮助耿女士修改了密码,幸运的是,银行卡的近6万元钱没有受到损失。

不法分子的行骗步骤

骗子往往冒充“公检法”或注销校园贷款的银行工作人员、平台客服人员等,诱导受害者使用网络会议视频内的“分享屏幕”功能。一旦受害人使用此功能,即使诈骗分子不主动询问,也能看到受害人手机上的所有信息,包括输入密码时跳动的字符、收到的验证码等,从而转走受害人卡内资金。

综合来看主要有四步:

第一步,获取信息,骗取信任。不法分子利用非法渠道获取受害者信息,通过冒充公检法、购物平台客服或注销校园贷工作人员,准确匹配受害者自身情况,骗取信任。

第二步,诱骗受害者开通“屏幕共享”。通过某些App(QQ、腾讯会议、钉钉等)自带的屏幕共享功能,不法分子能够实现实时监控事主手机的所有操作。

第三步,登录网银,实时监控短信验证码。不法分子先以指引操作为由,让事主下载App并打开屏幕分享功能,再利用事主之前透露的银行卡号,随即登录网银进行转账操作,实时监控事主收到的短信验证码。

第四步,盗取钱财。不法分子先是哄骗受害人主动进行转账,如果受害人发现被骗,或者迟疑,便通过偷偷截获的验证码,进行转账操作,在受害人毫无知觉的情况下,将资金转走。

App如何防范“屏幕共享”的风险

在安卓设备中,“屏幕共享”是通过MediaProjection这个服务进行实现的。MediaProjection是一个安卓5.0系统以上版本中,为开发者截屏或者录屏的一种技术。使用者申请使用MediaProjection服务时,安卓系统会弹出权限申请框,使用者点击“确认”后才能开始屏幕共享或录屏。

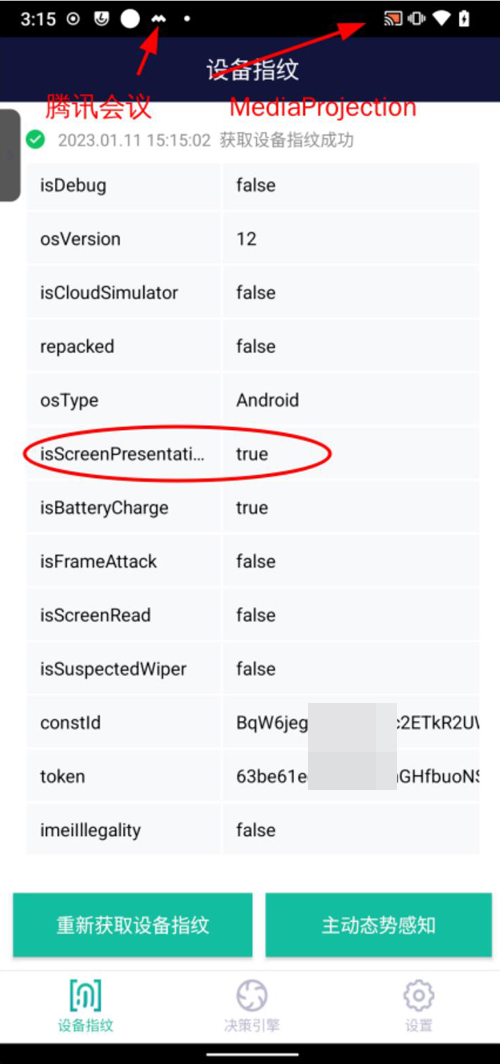

顶象设备指纹能够实时发现钉钉、腾讯会议等App的屏幕共享调用,并第一时间发出警报,提醒用户注意安全。

当启动MediaProjection的时候,系统会自动出现一个虚拟显示器,顶象设备指纹就会监测发现多出的这个显示界面,确定设备处于“屏幕共享”状态,并立即上报至风控中心。风控中心就会下达警报,提醒操作人面临风险,注意安全。

使用者如何防范“屏幕共享”风险

“屏幕共享”正混合各种形式多样的诈骗出现,其最后一步都是让受害者使用或下载可以提供“屏幕共享”功能的网络视频会议软件,目的就是偷窥用户手机上的操作获得银行账号密码等关键信息。

未经确认情况下,千万不要随意打开安卓手机的“屏幕共享”功能。

陌生人发来的“屏幕共享”邀约直接关闭,不要和陌生人使用“屏幕共享”功能,对方能看见你的所有操作,包括输入密码。

涉及私人信息,特别是银行卡密码、验证码时一定要谨慎、谨慎再谨,不也要向任何陌生人透露。

顶象设备指纹为什么可以?

顶象设备指纹支持安卓、iOS、H5、公众号、小程序,可有效侦测模拟器、刷机改机、ROOT越狱、劫持注入等风险,具有快速对抗、高效风险识别、99%以上稳定性和100%的唯一性的特点。

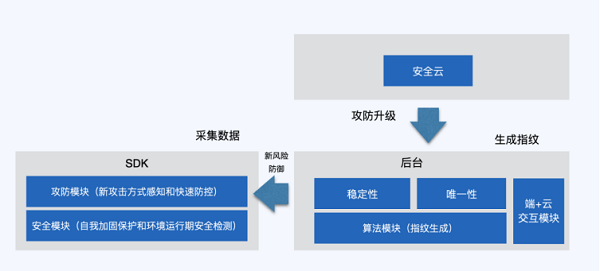

作为是顶象防御云的一部分,顶象设备指纹独有三大能力。

第一,快速对抗能力。业务应用暴露在互联网上,黑灰产则是隐藏在背后,所以攻防必然存在一定的滞后性,这就要求设备指纹技术在面对新的攻击方式和风险特征时,有及时的风险情报感知和防控升级的能力,后台可以结合各行业的攻防经验和风险数据沉淀,通过云+端的方式,进行快速的攻防升级,在一个攻防周期内解决掉业务风险。

第二,高效风险识别能力。设备指纹需要具备对设备基础环境和运行期的安全检测能力,能精准识别模拟器、root、越狱、调试、代码注入、多开、VPN代理等风险。例如,iOS平台hook、越狱行为,安卓root、debug、内存dump、注入、多开、模拟器、漏洞攻击等风险行为,WEB平台下浏览器颜色深度、分辨率,浏览器与系统、UA的匹配性和一致性、cookie是否禁用等行为。

第三,99%以上稳定性和100%的唯一性。设备指纹自身SDK代码需要进行保护,防止采集逻辑被破解和出现数据伪造,从数据采集源头上保证真实性和准确性。不管对设备参数进行篡改伪造(篡改IMEI、MAC地址、AndroidId、SIM卡信息、机型、品牌等),或是禁用、清除缓存和cookie,设备指纹都要保持不变,稳定性至少要保持在99%以上。任意两台设备的指纹不能相同,不发生碰撞,为每一台设备生成的设备指纹ID需要全球唯一,并且不可被篡改,唯一性上要保证在100%。

相关阅读

RelatedReading猜你喜欢

Guessyoulike